Konsultacje dotyczące produktu

Twój adres e-mail nie zostanie opublikowany. Pola wymagane są zaznaczone *

Przewodnik po uchwytach sof: rodzaje, materiały, montaż i porady dotyczące zakupu

Apr 29,2026Kompletny przewodnik dotyczący wyboru odpowiedniego stojaka na biurko do ekranu dla Twojego miejsca pracy

Apr 20,2026Półka na laptopa: Pracuj wygodnie w dowolnym miejscu

Apr 15,2026Regulowane zawiasy do sof: wszystko, co musisz wiedzieć przed zakupem lub wymianą

Apr 08,2026Wyjaśnienie regulowanych uchwytów na procesory: jak wybrać, zainstalować i używać we właściwy sposób

Apr 01,2026Dlaczego naprawdę potrzebujesz wielofunkcyjnej półki na laptopa

Mar 25,2026Niektóre firmy i agencje rządowe zapewniają całkowite odizolowanie poufnych komputerów od świata zewnętrznego i brak połączenia z Internetem. Ale teraz ktoś znalazł sposób na wydobycie danych.

Naukowcy z Uniwersytetu Ben Guriona w Izraelu odkryli niedawno nowy sposób kradzieży danych za pomocą szumu – DiskFiltration. Producenci uchwytów na procesory

Działa poprzez infekowanie komputera odizolowanego od Internetu złośliwym oprogramowaniem, które może generować określony dźwięk poprzez kontrolowanie ruchu ramienia napędu na dysku twardym.

Poufne informacje cyfrowe zapisane w komputerze są przesyłane do pobliskich odbiorników, takich jak smartfony lub komputery, za pośrednictwem tych specyficznych sygnałów dźwiękowych. Po otrzymaniu informacji o szumie program konwertuje ją na informację binarną 0 i 1.

Korzystając z tej metody, mogą również kraść komputery w sieci chronione przez rygorystyczny system bezpieczeństwa.

Technologia ta ma obecnie zasięg roboczy wynoszący zaledwie 6 stóp, szybkość transmisji 180 bitów na minutę i możliwość kradzieży kluczy 4096-bitowych w 25 minut.

Mordechai Guri, kierownik uniwersyteckiego Laboratorium Cyberbezpieczeństwa, powiedział, że choć izolowany szczeliną powietrzną komputer jest całkowicie odizolowany od Internetu, nie jest pozbawiony wad. Dzięki DiskFiltration mogą przesyłać poufne dane z jednego komputera do pobliskiego telefonu komórkowego.

Obecnie istnieje wiele podobnych technologii, a badacze w laboratorium opracowali w zeszłym roku metodę pozyskiwania danych z takich komputerów przy użyciu chłodzenia komputera i wbudowanych czujników termicznych, BitWhisper.

Technologie te mają jednak również bardzo duże ograniczenia. Na przykład, jeśli komputer zostanie zastąpiony niemechanicznym dyskiem SSD, hakerzy nie będą mogli używać DiskFiltration do kradzieży danych.

Ponadto, niezależnie od tego, czy do przesyłania danych wykorzystuje się szum, czy czujniki termiczne, komputer docelowy musi być zainfekowany złośliwym oprogramowaniem.

Jest to bardzo trudne dla komputera, który całkowicie izoluje Internet, ale nie jest niemożliwe. Wcześniejsze doniesienia mówiły, że w restauracji niedaleko Pentagonu znajdowały się agencje wywiadowcze, które celowo „upuściły” dysk U, oczekując, że personel wojskowy USA włoży go do służbowego komputera podczas posiłku.

Twój adres e-mail nie zostanie opublikowany. Pola wymagane są zaznaczone *

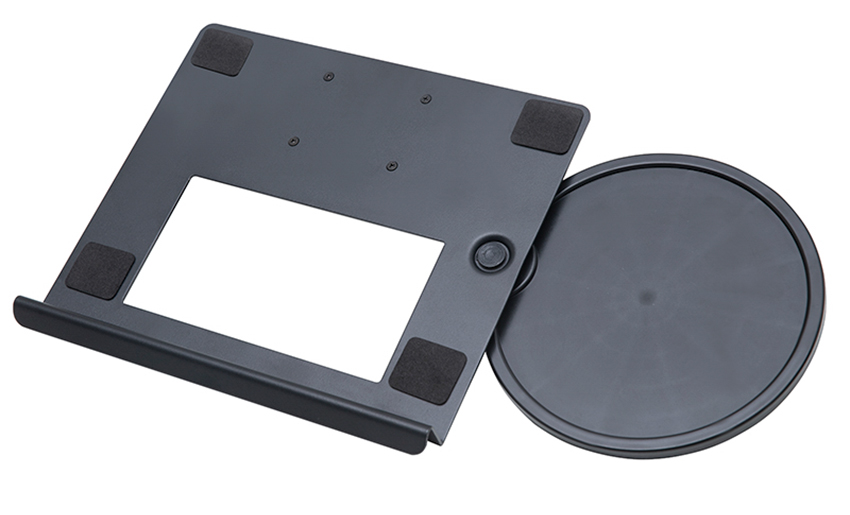

Składana taca na laptopa do biura domowego to p...

Zobacz szczegóły

Jedną z kluczowych cech tego ramienia monitora ...

Zobacz szczegóły

Zrewolucjonizuj swoją konfigurację pracy dzięki...

Zobacz szczegóły

To eleganckie i wytrzymałe ramię zostało zaproj...

Zobacz szczegółyAddress: No 3098 Shuanglong Rd, Daqiao Town 314006, obszar Nanhu, miasto Jiaxing, Zhejiang Pro, Chiny

Tel: +86-0573-83222192/+86-18757337928

Fax: +86-0573-83225688

Adres URL: www.jxjmly.com

Email: [email protected]

Prawa autorskie © JIAXING JINMAO ALUMINIUM INDUSTRY CO., LTD.Wszelkie prawa zastrzeżone. Producenci uchwytów na biurko do monitorów